- Tác giả Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-18 20:26.

- Sửa đổi lần cuối 2025-01-23 12:51.

Bạn có phải là một chuyên gia máy tính? Hay bạn muốn được biết đến như một hacker có kinh nghiệm? Để hack (hack) máy tính, bạn phải học hệ thống máy tính, bảo mật mạng và mã. Vì vậy, mọi người sẽ rất ấn tượng khi họ nhìn thấy ai đó có vẻ như đang hack. Bạn không cần phải làm bất cứ điều gì bất hợp pháp để khiến mọi người nghĩ rằng bạn đang hack. Sử dụng lệnh đầu cuối cơ bản hoặc tạo tệp ".bat" để khởi chạy nhiều ký tự Trình duyệt kiểu Ma trận có thể khiến mọi người ngạc nhiên.

Bươc chân

Phương pháp 1/3: Sử dụng Command Prompt

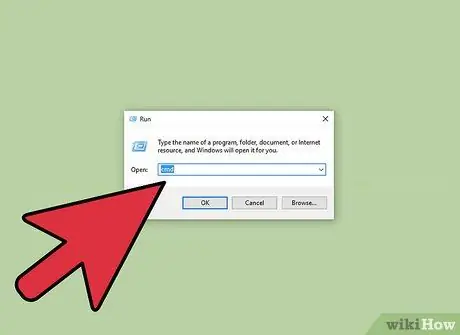

Bước 1. Mở chương trình "Run" trên máy tính

Bạn có thể mở chương trình này bằng cách nhấp vào menu Bắt đầu và tìm kiếm chương trình "Chạy" trong trường tìm kiếm được cung cấp trên menu. Ngoài ra, bạn cũng có thể tìm kiếm chương trình "Run" trong Windows Explorer. Thông thường chương trình này được đặt ở vị trí sau: “C: / Users [Tên người dùng của bạn] AppData / Roaming / Microsoft / Windows / Start Menu / Programs / System Tools“.

Người dùng Windows có thể sử dụng phím nóng hoặc phím tắt để mở chương trình "Run" bằng cách nhấn hai phím sau: Win + R

Bước 2. Mở cửa sổ “Command Prompt”

Bạn có thể mở cửa sổ này bằng cách gõ "Cmd" vào trường tìm kiếm có sẵn trong cửa sổ "Run". Thao tác này sẽ mở ra cửa sổ "Command Prompt" còn được gọi là "Command Line". Cửa sổ này dùng để điều khiển hệ thống máy tính bằng văn bản.

Người dùng Apple Bạn có thể sử dụng "Spotlight" để tìm kiếm phiên bản Mac của "Command Prompt" có tên "Terminal". Nhập "thiết bị đầu cuối" vào trường tìm kiếm có sẵn trong "Tiêu điểm".

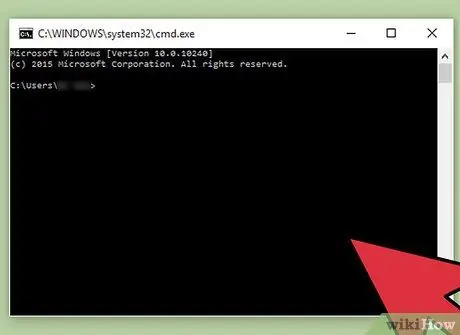

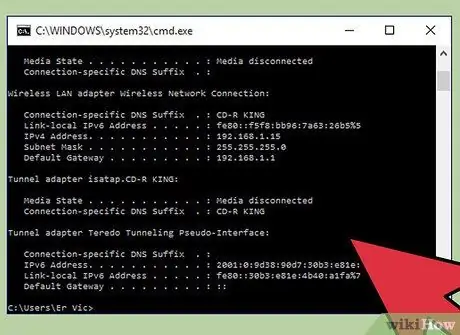

Bước 3. Sử dụng “Command Prompt” hoặc “Terminal” để giả vờ hack

Có nhiều lệnh có thể được sử dụng trong "Command Prompt" (đối với Windows) và "Terminal" (đối với Apple) để kích hoạt lệnh hoặc lấy thông tin. Các lệnh sau có thể được sử dụng để khiến bạn trông giống như một hacker lão luyện mà không phá vỡ hệ thống máy tính của bạn và vi phạm các quy tắc.

-

Đối với người dùng Windows, gõ các lệnh bên dưới và nhấn phím Enter để kích hoạt chúng. Nhập và kích hoạt từng lệnh một cách nhanh chóng để làm cho quá trình hack trông phức tạp hơn:

-

"colora"

Lệnh này sẽ thay đổi màu của văn bản có trong cửa sổ "Command Prompt" từ trắng sang xanh lục. Văn bản sẽ được hiển thị trên nền đen. Thay các chữ cái phía trước từ "color" bằng các số 0 - 9 hoặc các chữ A - F để thay đổi màu của các chữ cái Command Prompt

- dir

- ipconfig

- cây

-

ping google.com

Lệnh "ping google.com" dùng để kiểm tra xem thiết bị (thiết bị) có thể giao tiếp với các thiết bị khác trong mạng hay không. Nói chung, mọi người không biết chức năng của lệnh này. Trang web của Google chỉ được sử dụng làm ví dụ trong bài viết này. Bạn có thể sử dụng bất kỳ trang web nào để kích hoạt lệnh này

-

-

Nếu bạn có máy tính Apple, bạn có thể sử dụng các lệnh an toàn sau để hiển thị màn hình với giao diện tương tự như giao diện được sử dụng bởi các hacker chuyên nghiệp. Nhập văn bản sau vào cửa sổ Terminal để hiển thị hiệu ứng:

- đứng đầu

- ps -fea

- ls -ltra

Bước 4. Kích hoạt lệnh trên một số cửa sổ Command Prompt hoặc Terminal

Mở một số cửa sổ Command Prompt hoặc Terminal và kích hoạt các lệnh khác nhau. Bằng cách này, có vẻ như bạn đang thực hiện một số quá trình hack phức tạp và không liên quan cùng một lúc.

Phương pháp 2/3: Tạo tệp.bat trên Windows

Bước 1. Mở chương trình Notepad

Để tạo tệp ".bat", bạn phải viết văn bản trong chương trình soạn thảo văn bản và lưu tệp ở định dạng ".bat" để máy tính chạy dưới dạng chương trình thực thi (chương trình thực thi hoặc các chương trình do máy tính chạy để thực thi một số hướng dẫn hoặc lệnh). Notepad hoặc một chương trình soạn thảo văn bản khác có thể được sử dụng để tạo tệp ".bat".

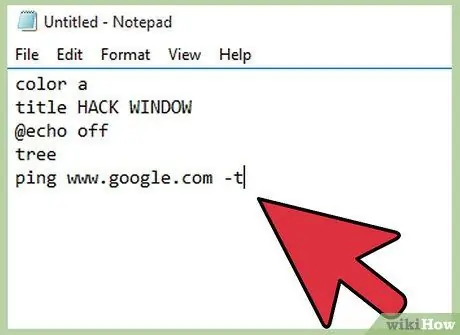

Bước 2. Viết lệnh cho tệp ".bat" trong Notepad

Văn bản lệnh được viết bên dưới sẽ mở ra một cửa sổ có tên là "Hacking Window" và thay đổi màu chữ thành màu xanh lá cây. Để thay đổi tiêu đề cửa sổ, bạn có thể thay thế văn bản được viết sau "tiêu đề" bằng tiêu đề mong muốn trong Notepad. Văn bản "@echo off" sẽ ẩn Dấu nhắc Lệnh, trong khi văn bản "cây" sẽ hiển thị cây thư mục. Điều này sẽ làm cho quá trình hack trông thực tế hơn. Dòng văn bản cuối cùng dùng để liên hệ với các máy chủ của Google. Mặc dù đây là một hành động pháp lý và thường được thực hiện bởi những người sử dụng máy tính, nhưng những người bình thường sẽ xem nó như một quá trình hack. Viết văn bản sau vào một tệp Notepad trống:

-

màu a

tiêu đề HACK WINDOW

@echo tắt

cây

ping www.google.com -t

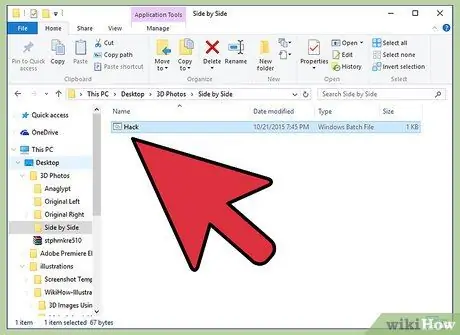

Bước 3. Lưu tệp ở định dạng ".bat"

Khi lưu tệp, bạn phải chọn tùy chọn "Lưu dưới dạng" để mở cửa sổ lưu tệp. Sau đó, bạn có thể đặt tên tệp và kết thúc tên bằng phần mở rộng ".bat" trong trường văn bản được cung cấp. Thao tác này sẽ thay đổi phần mở rộng tệp từ tệp văn bản thành tệp hàng loạt. Các tệp hàng loạt chứa các lệnh khác nhau có thể được thực thi bởi hệ điều hành của máy tính.

- Bước này có thể không hoạt động trên Windows Vista.

- Bạn có thể nhận được thông báo rằng việc lưu tệp ở định dạng ".bat" sẽ bỏ qua định dạng văn bản. Nhấp vào "Có" để tạo tệp ".bat".

Bước 4. Chạy tệp ".bat"

Bấm đúp vào tệp ".bat" được lưu trữ trong thư mục. Sau đó, một cửa sổ hiển thị giao diện mô phỏng quá trình hack sẽ xuất hiện trên màn hình.

Phương pháp 3/3: Sử dụng trang web

Bước 1. Mở một trình duyệt (browser)

Một số trang web cung cấp các tính năng cho phép khách truy cập tạo hình ảnh, văn bản và giao diện bắt chước các lệnh phức tạp được thực thi bởi máy tính. Các tính năng này được sử dụng để tạo ra các hiệu ứng phim hoặc video. Bạn cũng có thể sử dụng trang web này để giả vờ bị tấn công.

Bước 2. Truy cập hackertyper.net

Trang web này tạo ra văn bản mô phỏng cấu trúc của các lệnh được thực thi bởi tin tặc. Văn bản này được tạo ra với tốc độ cao đến mức có thể khiến mọi người ngạc nhiên. Tuy nhiên, quá trình tạo văn bản nhanh chóng này có thể khiến mọi người nghi ngờ bạn.

Bước 3. Mở một cửa sổ trình duyệt riêng và truy cập guihacker.com

Sau khi mở trang web này, hãy giữ cửa sổ trình duyệt mở. Cửa sổ này sẽ hiển thị các hình ảnh tương tự như các giao diện rập khuôn được sử dụng bởi tin tặc: hàng số, giao diện thay đổi nhanh chóng và sóng sin dao động. Khi trang web này mở ra và xuất hiện trên màn hình, bạn có thể nói:

- "Tôi đang biên dịch dữ liệu từ máy chủ của một người bạn để tìm lỗi trong mã, tại đây. Chương trình phải được chạy trong vài giờ để đảm bảo tất cả các lỗi đều được tìm thấy."

- "Tôi đang mở chương trình phân tích trên màn hình để có thể xem trực tiếp nhiệt độ của bộ xử lý khi ép xung."

Bước 4. Chọn và sử dụng các chủ đề mô phỏng hack khác nhau có sẵn trên geektyper.com

Trang web này cung cấp mô phỏng hack thực tế nhất. Sau khi mở trang chủ của trang web, hãy chọn chủ đề mong muốn. Sau đó, gõ vào trường văn bản được cung cấp để tạo một văn bản giống với văn bản do hacker tạo ra. Ngoài ra, bạn có thể nhấp vào thư mục để hiển thị quá trình hack giả mạo có vẻ phức tạp.

Bạn có thể hiển thị các cửa sổ nhỏ chứa giao diện và hình ảnh hack bằng cách nhấp vào thư mục xuất hiện trên màn hình khi bạn chọn chủ đề. Ngoài ra, bạn có thể nhấn các phím trên bàn phím để tạo văn bản bắt chước cấu trúc của các lệnh do tin tặc tạo ra

Bước 5. Mở các trang web này trong một số cửa sổ trình duyệt riêng biệt

Mỗi trang web có một chủ đề và cấu trúc văn bản hack khác nhau. Bạn có thể nhanh chóng chuyển đổi các cửa sổ trình duyệt bằng cách nhấn giữ phím alt="Hình ảnh" và nhấn phím Tab để hiển thị luân phiên các cửa sổ trình duyệt đang mở trên màn hình. Nhập một số văn bản vào mỗi cửa sổ trình duyệt trước khi nhấn phím Alt + Tab để hiển thị trình duyệt khác trên màn hình. Điều này được thực hiện để làm cho bạn trông giống như một hacker lão luyện. Nếu các tab trang web đang mở trong cùng một cửa sổ trình duyệt, hãy nhấn Ctrl + Tab.

Hãy thử thiết kế bố cục cho từng cửa sổ trình duyệt hoặc mở nhiều cửa sổ trình duyệt trên màn hình để khiến bạn trông giống như một hacker có kinh nghiệm

Lời khuyên

- Nếu bạn biết các lệnh được sử dụng để tạo các tệp hàng loạt, bạn có thể sử dụng chúng để tạo các mô phỏng hack phức tạp hơn.

- Bạn có thể làm theo các bước được liệt kê trong bài viết này để gây ấn tượng với bạn bè của bạn.

Cảnh báo

- Những người giỏi về khoa học máy tính và ngôn ngữ lập trình có thể nhanh chóng đoán rằng bạn chỉ đang giả vờ hack. Do đó, hãy lựa chọn đối tượng của hành động "hack" một cách cẩn thận.

- Trong khi theo dõi hành động của bạn, một số người lớn có thể nghĩ rằng bạn đang thực sự hack. Do đó, hãy làm theo các bước sau một cách cẩn thận và kẻo gặp rắc rối.

- Hãy cẩn thận khi sử dụng Command Prompt. Nếu không, bạn có thể vô tình chạy các lệnh có thể làm hỏng các tệp hệ thống máy tính quan trọng. Nếu tệp này bị hỏng, dữ liệu được lưu trữ trên máy tính sẽ không thể được truy cập lại hoặc thậm chí bị mất.